ClamAV

Es ist möglich, Hochgeladene Elemente im Backend sowie in ausgelieferten Formularen durch ClamAV auf Viren untersuchen zu lassen. Dazu wird dieses Plugin als aktiviertes System-Plugin benötigt sowie ein laufender ClamAV-Daemon Service der über TCP erreicht werden kann.

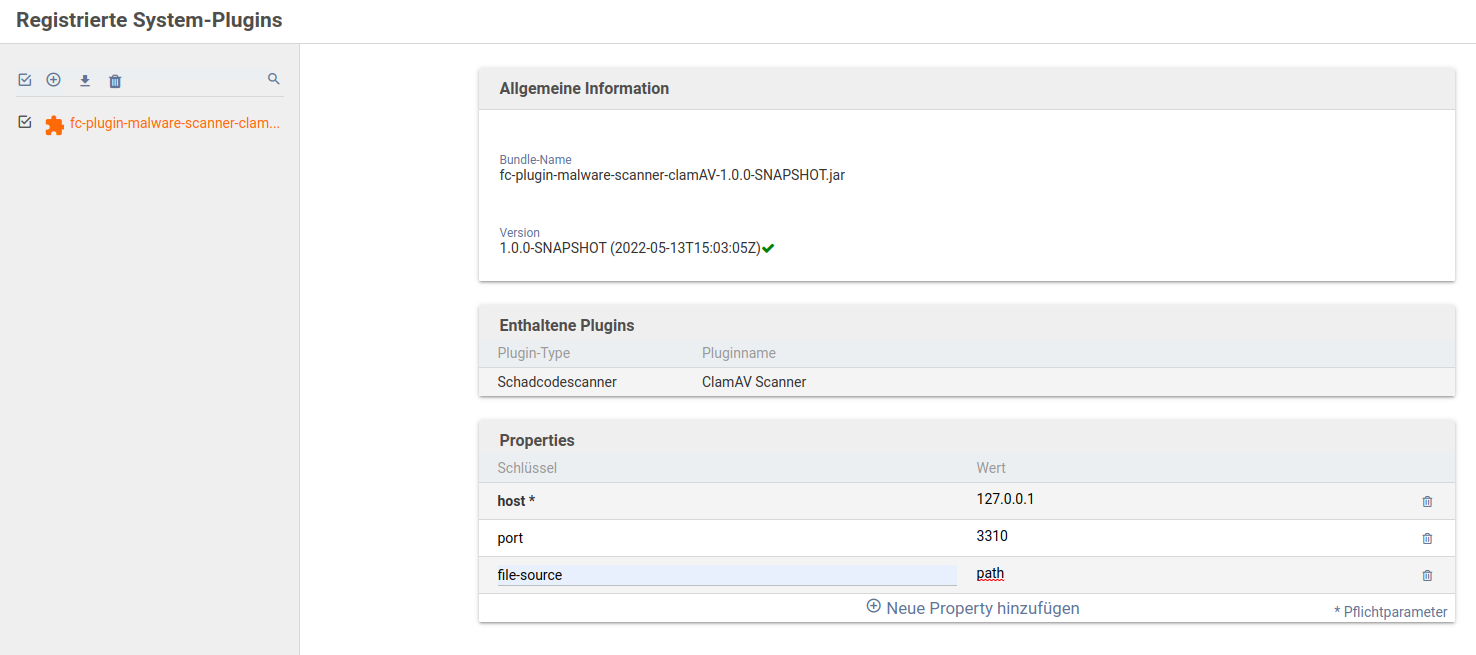

Nachdem dieses Plugin installiert wurde, muss es konfiguriert werden. Die Konfiguration besteht daraus, dass angegeben wird, auf welche host:port Kombination zugegriffen werden soll. Außerdem kann die Übertragung mit einem InputStream geschehen oder es wird direkt auf dem Pfad gearbeitet.

Konfiguration

Folgende Konfigurationparameter gibt es:

- host (Erforderlich)

- Host-Name oder IP-Adresse des Servers auf dem ClamAV-Daemon läuft, 127.0.0.1 falls der Service auf dem gleichen Server wie Xima® Formcycle läuft.

- port

- Der Standard Port von ClamAV-Daemon ist 3310. Falls der Port abweichen sollten, so muss dieser hier angegeben werden.

- file-source

- Standardmäßig wird das zu überprüfende Element per Javas InputStream übertragen. Falls hier der Wert path eingeben wird, wird direkt auf dem Pfad gearbeitet - wobei dafür der ClamAV-Daemon Service root Rechte besitzen muss.

Nach dem Speichern wird automatisch ein Ping-Test durchgeführt. Falls dieser fehlschlägt wird eine entsprechende Meldung angezeigt. In diesem Fall werden alle Uploads im Backend oder im Formular als fehlerhaft markiert - das Plugin sollte erst einmal deaktiviert werden und eine funktionierende Verbindung aufgebaut werden.

ClamAV Einstellungen

Im folgenden Abschnitt wird auf wichtige Konfigurationsschritte von ClamAV-Daemon eingegangen. In diesem Szenario ist Xima® Formcycle auf einem Debian basierten Server installiert und auf selbigen System läuft der ClamAV-Daemon Service.

Da das eigentliche Virusscanning losgelöst von Xima® Formcycle stattfindet, sollte auf eine aktulle Virensignatur-Datenbank geachtet werden via freshclam.

Dieses Plugin überträgt die zu untersuchenden Elemente via TCP, was standardmäßig in ClamAV-Daemon deaktiviert ist. Zur Aktivierung muss die Konfigurationsdatei unter: /etc/clamav/clamd.conf bearbeitet werden.

Folgende Parameter müssen der Datei hinzugefügt werden:

- TCPAddr (Erforderlich)

- Soll hinzugefügt und mit dem Wert 127.0.0.1 angegeben werden.

- TCPSocket (Erforderlich)

- Soll hinzugefügt und mit dem Wert 3310 angegeben werden oder abweichend, falls der Port anderweitig genutzt werden soll.

- User

- Ist standardmäßig clamav und muss zu root geändert werden um dem ClamAV-Daemon Service root Rechte zu geben.

Damit dieses Plugin den ClamAV-Daemon Service ansprechen kann, muss der Service an der richtigen Stelle zuhören - in diesem Fall unter 127.0.0.1:3310. Das kann durch folgenden Befehl im Terminal überprüft werden: